2011年1月5日 - Godaddy域名【Liuxinxiu.com】付费,图文

2011年1月5日 - Godaddy域名【Liuxinxiu.com】付费,图文

2011/01/05 16:34 | by 刘新修 ]

2011/01/05 16:34 | by 刘新修 ]

首先贴出优惠码:

godaddy域名续费优惠码: IAPCHN1 ======== .com域名/7.49 美元/年

godaddy域名续费优惠码:POSTER412 ======== .com域名/7.48 美元/年

打开:http://www.godaddy.com/ 登录用户,点击:My Account(我的帐户)---进入帐号管理中心,找到相对应的域名列表,选择点击:(Advanced Details) 或Expires 格域名多对于的感叹号图标。

进入Liuxinxiu.com 的域名管理平台后,点击:Expires On: 6/8/2012 (到期时间) 右侧的 Renew Now (更新)即可!

注:上一步点击感叹号图标会直接跳到选择续费年限窗口。

弹出窗口之后,选择您域名需要续费年数。

其他的服务多选框不要点,一直下一步。。。

===================================

到:

选择 No Thanks Add Continue 均可到达支付界面。

以我的为例,选择最右侧使用支付宝支付。

勾选同意相关条款,点击:PLACE ORDER NOW 继续支付。

跳到支付宝网站界面,先输入用户名--密码 登录,然后输入支付密码支付,支付完成会跳转回godaddy网站! Liu Xinxiu,

thank you for your order ! 续费支付完成!等待,,,,

wmnp -- 相关描述、下载地址、更新日志

wmnp -- 相关描述、下载地址、更新日志

2011/01/01 11:36 | by 刘新修 ]

2011/01/01 11:36 | by 刘新修 ]

wmnp是Windows下Mysql+nginx+php+nodeJs 环境套件,具有绿色、快速、无需安装、等特点,适用于个人站长、中小企业、WEB程序开发人员,且压缩包体积很小。

[软件作者: 刘新修 最新版本: 1.0 最后修改: 2016.05.24 转载请注明原文链接:http://liuxinxiu.com/wmnp/]

=====================================================================

软件名称:wmnp

软件作者:刘新修

授权方式:免费软件

发布日期:2011年1月1日

更新日期:2016年5月24日

运行环境:WinNT/Win7/WinXP/Win2003

文件大小:30MB

github: https://github.com/liuxinxiu/wmnp/

=====================================================================

============================================================================

2016-05-24 【wmnp-1.0】适用服务器标准生产环境的环境套件!

mysql--nginx--php--nodeJs 相关版本如下:

谷歌Code历史版本:http://code.google.com/p/wmnp/downloads/list

================= wnmp-1.0 ========================

Mysql-5.1.48

Nginx-0.8.50

PHP-5.2.10

nodeJs-4.4.4

=================================================

【个人作品】2011-01-01发布:Windows下【 Mysql + Nginx + php】 (绿色环境套件) wmnp

【个人作品】2011-01-01发布:Windows下【 Mysql + Nginx + php】 (绿色环境套件) wmnp

2010/12/30 14:20 | by 刘新修 ]

2010/12/30 14:20 | by 刘新修 ]

wmnp是Windows下Mysql+nginx+php 环境套件,具有绿色、快速、无需安装、等特点,适用于个人站长、中小企业、WEB程序开发人员,且压缩包体积很小。wmnp-0.1.1.7Z 仅8.20MB!

2011-01-01已发布--- wmnp-0.1.1

=========Version:

Mysql-5.1.41

Nginx-0.7.65

PHP-5.2.6

=================================================

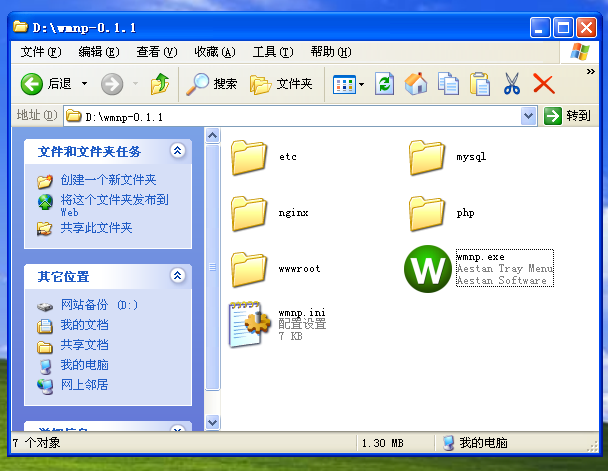

下载相关7Z压缩包,解压得到相关文件夹,如wmnp-0.1.1.7Z [wmnp-0.1.1\]

下载地址:http://wmnp.googlecode.com/files/wmnp-0.1.1.7z

套件相关说明:

1、使用方法

如下载wmnp-0.1.1.7Z解压得到:wmnp-0.1.1文件夹。\wmnp-0.1.1\ 注:解压后文件夹可以自己任意命名如:aa-server

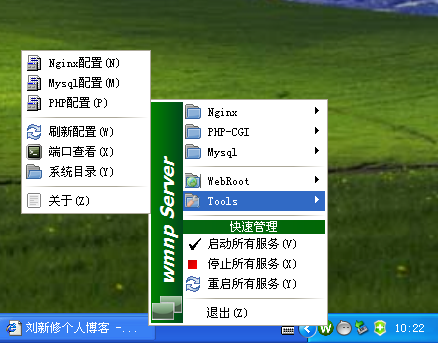

进入文件夹双击运行wnpm.exe,之后在右下角任务栏出现相应的图标,左键点击-->启动全部服务即可!网站默认目录为:\wmnp-0.1.1\wwwroot\ 启动服务后,访问:http://127.0.0.1/ 即可看到phpinfo的相关页面。

2、更改Nginx配置文件

nginx 配置文件路径 \wmnp-0.1.1\etc\set\nginx.conf.stpl ,虚拟主机配置文件相关请参考例子:\wmnp-0.1.1\etc\set\nginx.conf.stpl 文件内:如添加新的域名liuxinxiu.com直接更改server{} 中:server_name liuxinxiu.com 更改成你需要添加到网站域名,具体配置方法,网上有很多教程,这里不再详细介绍。

3、更改PHP配置文件

\wmnp-0.1.1\etc\set\php.ini.stpl

4、更改mysql配置文件

配置文件:\wmnp-0.1.1\etc\set\my.ini.stpl 数据库目录:\wmnp-0.1.1\mysql\data

从右下角任务栏左键点击W样小图标,Mysql-->MySQL控制台(M)-- 进入cmd控制台登陆界面,输入密码:root 即可!@

Mysql 默认用户: root

Mysql 默认密码: root

选择:mysql 控制台(m) 进入---- 输入密码:root

Mysql 默认用户: root

Mysql 默认密码: root

bash: ifconfig: command not found 解决方法

bash: ifconfig: command not found 解决方法

2010/12/27 14:11 | by 刘新修 ]

2010/12/27 14:11 | by 刘新修 ]

今天在VM中重新设置了下网络配置文件,重启网络提示:

[master@localhost /]# ifconfig

提示:“bash: ifconfig: command not found”

此为环境变量问题:

分析问题

1.whereis ifconfig 看一下这个命令在哪个目录下

2.echo $PATH 看一下该目录是否在路经下,注意lunux下是完全区分大小写的,所以不要忽略这点

3.执行命令,需要指定路径或者把目录加入PATH中

方法一:使用命令:export PATH=$PATH:/sbin

OK 即可使用:ifconfig 短标签。。。。。

方法二:/sbin/ifconfig (输入全路径)

方法三:修改/etc/profile文件,注释掉if语句即可,如红色所示

# Path manipulation

# if [ "$EUID" = "0" ]; then

pathmunge /sbin

pathmunge /usr/sbin

pathmunge /usr/local/sbin

Linux (CentOS )客户端putty下SSH乱码解决

Linux (CentOS )客户端putty下SSH乱码解决

2010/12/24 14:53 | by 刘新修 ]

2010/12/24 14:53 | by 刘新修 ]

CentOS 客户端putty下SSH乱码解决:

系统环境:CentOS-5.4 中文版本

网上搜索的Linux中的SSH终端乱码问题的解决方案:

vi /etc/sysconfig/i18n

直接有效的方面,中文语音/文件UTF-8编码的(香港新世界机房)

- export LANG="zh_CN.UTF-8"

- export LANGUAGE="zh_CN.UTF-8"

LANG="zh_CN.GB18030"

LANGUAGE="zh_CN.GB18030:zh_CN.GB2312:zh_CN"

SUPPORTED="zh_CN.GB18030:zh_CN:zh:en_US.UTF-8:en_US:en"

SYSFONT="lat0-sun16"

这样中文在SSH,telnet终端就可以正常显示了。

按照以上所述修改配置文件:

于是安装以下的步骤进行更改,之后重启动时进程加载名称显示乱码:

进入系统后使用VIM 打开HTML 显示也是乱码:

2.安装Linux的时候选择的是中文字,但是使用的时候出现了乱码解决方法是在命令提示下输入export LANG=C

3.export LC_ALL=zh_CN.GBK

export LANG=zh_CN.GBK

第二和第三在每次使用SSH客户终端时都必须执行这样的命令比较麻烦。。

以下是完美解决方案:

默认为utf8,如出现乱码可设置为GBK 如图:

手动更改配置文件的命令:

================================

shell> vi /etc/sysconfig/i18n

将LANG=”zh_CN.UTF-8″修改为:

LANG=”zh_CN.GBK”

保存并关闭,运行下面的命令使配置生效:

shell> source /etc/sysconfig/i18n

===================================

修改为如下:

重启系统后:

【原创】WindowsXP下80G物理硬盘、320G移动硬盘、256M手机内存卡,挂载至Linux文件系统下(图解)

【原创】WindowsXP下80G物理硬盘、320G移动硬盘、256M手机内存卡,挂载至Linux文件系统下(图解)

2010/12/18 23:37 | by 刘新修 ]

2010/12/18 23:37 | by 刘新修 ]

本教程中使用的是:

Linux(CentOS-5.5)

Windows-XP SP2

80G XP下物理硬盘(FAT32格式)

320G WIN下移动硬盘(NTFS格式)

256M手机内存卡(FAT16格式)

并联XP下物理硬盘B 到Linux 主机:

=====================================================================

可见只有:/dev/hdb 40.0GB,的分区。。。

关闭机器,接上XP下的物理硬盘B、USB插接--移动硬盘、手机内存卡。【再次开启机器】

Disk /dev/hda: 82.3 GB, 82348277760 bytes

255 heads, 63 sectors/track, 10011 cylinders

Units = cylinders of 16065 * 512 = 8225280 bytes

Device Boot Start End Blocks Id System

/dev/hda1 1 2295 18434556 c W95 FAT32 (LBA)

/dev/hda2 2296 10011 61978770 f W95 Ext'd (LBA)

/dev/hda5 2296 4845 20482843+ b W95 FAT32

/dev/hda6 4846 7395 20482843+ b W95 FAT32

/dev/hda7 7396 10011 21012988+ b W95 FAT32

值得说明的是:以上挂载物理硬盘内分区略过了/dev/hda2 只设定了/hda1 /hda5 /hda6 /hda7

/hda2 为扩展磁盘分区, /hda5 /hda6 /hda7 均在 /hda2内包含,它只相当于一个“文件夹” 如下见图解:

直接使用:mount /磁盘识别名称 /挂载点下文件系统对应文件夹名称

mount /dev/hda1 /XPdisk/hda1 也可以使用

mount -t mount -t vfat /dev/hda1 /XPdisk/hda1

注明:-t vfat 适合FAT32 - FAT16 的系统,若是ntfs文件格式使用:-t ntfs 若Linux系统不支持安装:ntfs-3g

FAT32(win98文件格式)FAT16(MSDOS文件格式)NTFS(XP-NT-2003文件格式)

Last login: Sat Dec 18 19:12:40 2010 from 192.168.1.110

[root@host ~]# mount /dev/hda1 /XPdisk/hda1

[root@host ~]# mount /dev/hda5 /XPdisk/hda5

[root@host ~]# mount /dev/hda6 /XPdisk/hda6

[root@host ~]# mount /dev/hda7 /XPdisk/hda7

[root@host ~]# df -h

文件系统 容量 已用 可用 已用% 挂载点

/dev/hdb5 19G 14G 4.6G 75% /

/dev/hdb9 7.1G 3.0G 3.7G 45% /usr

/dev/hdb8 487M 11M 451M 3% /tmp

/dev/hdb6 996M 112M 833M 12% /var

/dev/hdb4 7.2G 1.2G 5.7G 17% /home

/dev/hdb3 99M 12M 83M 12% /boot

tmpfs 125M 0 125M 0% /dev/shm

/dev/hda1 18G 12G 6.0G 66% /XPdisk/hda1

/dev/hda5 20G 19G 992M 96% /XPdisk/hda5

/dev/hda6 20G 16G 3.6G 82% /XPdisk/hda6

/dev/hda7 21G 10G 11G 50% /XPdisk/hda7

[root@host ~]#

Last login: Sat Dec 18 19:49:32 2010 from 192.168.1.110

[root@host ~]# mount -t ntfs /dev/sdb1 /Liuxinxiu-disk/sdb1

mount: unknown filesystem type 'ntfs' 此处报错:未知类型!是由于系统没有更新不支持ntsf 安装ntfs-3g即可!

[root@host ~]# mount -t ntfs-3g /dev/sdb1 /Liuxinxiu-disk/sdb1

The disk contains an unclean file system (0, 0).

The file system wasn't safely closed on Windows. Fixing.

[root@host ~]# mount -t ntfs-3g /dev/sdb2 /Liuxinxiu-disk/sdb2

The disk contains an unclean file system (0, 0).

The file system wasn't safely closed on Windows. Fixing.

[root@host ~]# mount -t ntfs-3g /dev/sdb3 /Liuxinxiu-disk/sdb3

The disk contains an unclean file system (0, 0).

The file system wasn't safely closed on Windows. Fixing.

[root@host ~]# mount -t ntfs-3g /dev/sdb4 /Liuxinxiu-disk/sdb4

The disk contains an unclean file system (0, 0).

The file system wasn't safely closed on Windows. Fixing.

[root@host ~]# df -h

文件系统 容量 已用 可用 已用% 挂载点

/dev/hdb5 19G 14G 4.6G 75% /

/dev/hdb9 7.1G 3.0G 3.7G 45% /usr

/dev/hdb8 487M 11M 451M 3% /tmp

/dev/hdb6 996M 113M 832M 12% /var

/dev/hdb4 7.2G 1.2G 5.7G 17% /home

/dev/hdb3 99M 12M 83M 12% /boot

tmpfs 125M 0 125M 0% /dev/shm

/dev/hda1 18G 12G 6.0G 66% /XPdisk/hda1

/dev/hda5 20G 19G 992M 96% /XPdisk/hda5

/dev/hda6 20G 16G 3.6G 82% /XPdisk/hda6

/dev/hda7 21G 10G 11G 50% /XPdisk/hda7

/dev/sdb1 101G 94G 6.7G 94% /Liuxinxiu-disk/sdb1

/dev/sdb2 98G 97G 907M 100% /Liuxinxiu-disk/sdb2

/dev/sdb3 50G 30G 21G 60% /Liuxinxiu-disk/sdb3

/dev/sdb4 51G 50G 997M 99% /Liuxinxiu-disk/sdb4

[root@host ~]#

[root@host ~]# mount -t vfat /dev/sda1 /mobile

[root@host ~]# df -h

文件系统 容量 已用 可用 已用% 挂载点

/dev/hdb5 19G 14G 4.6G 75% /

/dev/hdb9 7.1G 3.0G 3.7G 45% /usr

/dev/hdb8 487M 11M 451M 3% /tmp

/dev/hdb6 996M 113M 832M 12% /var

/dev/hdb4 7.2G 1.2G 5.7G 17% /home

/dev/hdb3 99M 12M 83M 12% /boot

tmpfs 125M 0 125M 0% /dev/shm

/dev/hda1 18G 12G 6.0G 66% /XPdisk/hda1

/dev/hda5 20G 19G 992M 96% /XPdisk/hda5

/dev/hda6 20G 16G 3.6G 82% /XPdisk/hda6

/dev/hda7 21G 10G 11G 50% /XPdisk/hda7

/dev/sdb1 101G 94G 6.7G 94% /Liuxinxiu-disk/sdb1

/dev/sdb2 98G 97G 907M 100% /Liuxinxiu-disk/sdb2

/dev/sdb3 50G 30G 21G 60% /Liuxinxiu-disk/sdb3

/dev/sdb4 51G 50G 997M 99% /Liuxinxiu-disk/sdb4

/dev/sda1 242M 224M 18M 93% /mobile

[root@host ~]#

全部完成,以下是通过SSH 查看Linux下文件的截图:

XP下物理硬盘B.【J:\分区】

手机内存卡:

刘新修的移动硬盘【Liuxinxiu-disk】

转载请标明出处:http://liuxinxiu.com/

mount命令详解【转载】

mount命令详解【转载】

2010/12/18 16:53 | by 刘新修 ]

2010/12/18 16:53 | by 刘新修 ]

一:

mount命令详解

mount命令可以用来加载指定的文件系统,比如在FreeBSD或Linux下读取NTFS或FAT32的硬盘

功能:加载指定的文件系统。

语法:

mount [-afFhnrvVw] [-L<标签>] [-o<选项>] [-t<文件系统类型>] [设备名] [加载点]

用法说明:mount可将指定设备中指定的文件系统加载到Linux目录下(也就是装载点)。可将经常使用的设备写入文件 /etc/fastab,以使系统在每次启动时自动加载。mount加载设备的信息记录在/etc/mtab文件中。使用umount命令卸载设备时,记 录将被清除。

mount命令常用参数和选项:

-a 加载文件/etc/fstab中设置的所有设备。

-f 不实际加载设备。可与-v等参数同时使用以查看mount的执行过程。

-F 需与-a参数同时使用。所有在/etc/fstab中设置的设备会被同时加载,可加快执行速度。

-h 显示在线帮助信息。

-L<标签> 加载文件系统标签为<标签>的设备。

-n 不将加载信息记录在/etc/mtab文件中。

-o<选项> 指定加载文件系统时的选项。有些选项也可在/etc/fstab中使用。这些选项包括:

async 以非同步的方式执行文件系统的输入输出动作。

atime 每次存取都更新inode的存取时间,默认设置,取消选项为noatime。

auto 必须在/etc/fstab文件中指定此选项。执行-a参数时,会加载设置为auto的设备,取消选取为noauto。

defaults 使用默认的选项。默认选项为rw、suid、dev、exec、anto nouser与async。

dev 可读文件系统上的字符或块设备,取消选项为nodev。

exec 可执行二进制文件,取消选项为noexec。

noatime 每次存取时不更新inode的存取时间。

noauto 无法使用-a参数来加载。

nodev 不读文件系统上的字符或块设备。

noexec 无法执行二进制文件。

nosuid 关闭set-user-identifier(设置用户ID)与set-group-identifer(设置组ID)设置位。

nouser 使一位用户无法执行加载操作,默认设置。

remount 重新加载设备。通常用于改变设备的设置状态。

ro 以只读模式加载。

rw 以可读写模式加载。

suid 启动set-user-identifier(设置用户ID)与set-group-identifer(设置组ID)设置位,取消选项为nosuid。

sync 以同步方式执行文件系统的输入输出动作。

user 可以让一般用户加载设备。

-r 以只读方式加载设备。

-t<文件系统类型> 指定设备的文件系统类型。常用的选项说明有:

minix Linux最早使用的文件系统。

ext2 Linux目前的常用文件系统。

msdos MS-DOS 的 FAT。

vfat Win85/98 的 VFAT。

nfs 网络文件系统。

iso9660 CD-ROM光盘的标准文件系统。

ntfs Windows NT的文件系统。

hpfs OS/2文件系统。Windows NT 3.51之前版本的文件系统。

auto 自动检测文件系统。

-v 执行时显示详细的信息。

-V 显示版本信息。

-w 以可读写模式加载设备,默认设置。

mount命令简单用法:

fat32的分区

mount -o codepage=936,iocharset=cp936 /dev/hda7 /mnt/cdrom (mount -t vfat -o iocharset=cp936 /dev/hda7 /mnt/cdrom)

ntfs的分区

mount -o iocharset=cp936 /dev/hda7 /mnt/cdrom

iso文件

mount -o loop /abc.iso /mnt/cdrom

软盘

mount /dev/fd0 /mnt/floppy

USB闪存

mount /dev/sda1 /mnt/cdrom

说明: /mnt/cdrom 目录必须存在

所有/etc/fstab内容

mount -a

可以指定文件格式”-t 格式”, 格式可以为vfat, ext2, ext3等.

镜像文件:

mount fileName mountPoint -o loop

fileName是镜像文件名(*.iso,*.img),其它的不用说了,跟上面一样。用例:如我有一个a.iso光盘镜像文件,mount a.iso a -o loop,这样进入目录a你就能浏览a.iso的内容了,*.img文件的用法一样。

显示中文方面,如果是fedora core 1 的话,用utf8更好

mount -o iocharset=uft8 /dev/hda1 /mnt/c

mount -o iocharset=uft8 /dev/sda1 /mnt/usb

mount -t smbfs //ip_addr/share/dir /mnt/smb/share -o iocharset=uft8,username=name, password=passwd

开机就mount上windows下的分区

自动将windows的d盘挂到/mnt/d上,用vi打开/etc/fstab,加入以下一行

/dev/hda5 /mnt/d vfat defaults,codepage=936,iocharset=cp936 0 0

注意,先得手工建立一个/mnt/d目录

mount局域网上其他windows机器共享出的目录(bjchenxu)

mount -t smbfs -o username=guest,password=guest //machine/path /mnt/cdrom

二:

挂接命令(mount)

首先,介绍一下挂接(mount)命令的使用方法,mount命令参数非常多,这里主要讲一下今天我们要用到的。

命令格式:

mount [-t vfstype] [-o options] device dir

其中:

1.-t vfstype 指定文件系统的类型,通常不必指定。mount 会自动选择正确的类型。常用类型有:

光盘或光盘镜像:iso9660

DOS fat16文件系统:msdos

Windows 9x fat32文件系统:vfat

Windows NT ntfs文件系统:ntfs

Mount Windows文件网络共享:smbfs

UNIX(LINUX) 文件网络共享:nfs

2.-o options 主要用来描述设备或档案的挂接方式。常用的参数有:

loop:用来把一个文件当成硬盘分区挂接上系统

ro:采用只读方式挂接设备

rw:采用读写方式挂接设备

iocharset:指定访问文件系统所用字符集

3.device 要挂接(mount)的设备。

4.dir设备在系统上的挂接点(mount point)。

挂接光盘镜像文件

由于近年来磁盘技术的巨大进步,新的电脑系统都配备了大容量的磁盘系统,在Windows下许多人都习惯把软件和资料做成光盘镜像文件通过虚拟光驱来使 用。这样做有许多好处:一、减轻了光驱的磨损;二、现在硬盘容量巨大存放几十个光盘镜像文件不成问题,随用随调十分方便;三、硬盘的读取速度要远远高于光 盘的读取速度,CPU占用率大大降低。其实linux系统下制作和使用光盘镜像比Windows系统更方便,不必借用任何第三方软件包。

1、从光盘制作光盘镜像文件。将光盘放入光驱,执行下面的命令。

#cp /dev/cdrom /home/sunky/mydisk.iso 或

#dd if=/dev/cdrom of=/home/sunky/mydisk.iso

注:执行上面的任何一条命令都可将当前光驱里的光盘制作成光盘镜像文件/home/sunky/mydisk.iso

2、将文件和目录制作成光盘镜像文件,执行下面的命令。

#mkisofs -r -J -V mydisk -o /home/sunky/mydisk.iso /home/sunky/ mydir

注:这条命令将/home/sunky/mydir目录下所有的目录和文件制作成光盘镜像文件/home/sunky/mydisk.iso,光盘卷标为:mydisk

3、光盘镜像文件的挂接(mount)

#mkdir /mnt/vcdrom

注:建立一个目录用来作挂接点(mount point)

#mount -o loop -t iso9660 /home/sunky/mydisk.iso /mnt/vcdrom

注:使用/mnt/vcdrom就可以访问盘镜像文件mydisk.iso里的所有文件了。

挂接移动硬盘

对linux系统而言,USB接口的移动硬盘是当作SCSI设备对待的。插入移动硬盘之前,应先用fdisk –l 或 more /proc/partitions查看系统的硬盘和硬盘分区情况。

[root at pldyrouter /]# fdisk -l

Disk /dev/sda: 73 dot 4 GB, 73407820800 bytes

255 heads, 63 sectors/track, 8924 cylinders

Units = cylinders of 16065 * 512 = 8225280 bytes

Device Boot Start End Blocks Id System

/dev/sda1 1 4 32098+ de Dell Utility

/dev/sda2 * 5 2554 20482875 7 HPFS/NTFS

/dev/sda3 2555 7904 42973875 83 Linux

/dev/sda4 7905 8924 8193150 f Win95 Ext'd (LBA)

/dev/sda5 7905 8924 8193118+ 82 Linux swap

在这里可以清楚地看到系统有一块SCSI硬盘/dev/sda和它的四个磁盘分区/dev/sda1 -- /dev/sda4, /dev/sda5是分区/dev/sda4的逻辑分区。接好移动硬盘后,再用fdisk –l 或 more /proc/partitions查看系统的硬盘和硬盘分区情况

[root at pldyrouter /]# fdisk -l

Disk /dev/sda: 73 dot 4 GB, 73407820800 bytes

255 heads, 63 sectors/track, 8924 cylinders

Units = cylinders of 16065 * 512 = 8225280 bytes

Device Boot Start End Blocks Id System

/dev/sda1 1 4 32098+ de Dell Utility

/dev/sda2 * 5 2554 20482875 7 HPFS/NTFS

/dev/sda3 2555 7904 42973875 83 Linux

/dev/sda4 7905 8924 8193150 f Win95 Ext'd (LBA)

/dev/sda5 7905 8924 8193118+ 82 Linux swap

Disk /dev/sdc: 40.0 GB, 40007761920 bytes

255 heads, 63 sectors/track, 4864 cylinders

Units = cylinders of 16065 * 512 = 8225280 bytes

Device Boot Start End Blocks Id System

/dev/sdc1 1 510 4096543+ 7 HPFS/NTFS

/dev/sdc2 511 4864 34973505 f Win95 Ext'd (LBA)

/dev/sdc5 511 4864 34973473+ b Win95 FAT32

大家应该可以发现多了一个SCSI硬盘/dev/sdc和它的两个磁盘分区/dev/sdc1?、/dev/sdc2,其中/dev/sdc5是/dev/sdc2分区的逻辑分区。我们可以使用下面的命令挂接/dev/sdc1和/dev/sdc5。

#mkdir -p /mnt/usbhd1

#mkdir -p /mnt/usbhd2

注:建立目录用来作挂接点(mount point)

#mount -t ntfs /dev/sdc1 /mnt/usbhd1

#mount -t vfat /dev/sdc5 /mnt/usbhd2

注:对ntfs格式的磁盘分区应使用-t ntfs 参数,对fat32格式的磁盘分区应使用-t vfat参数。若汉字文件名显示为乱码或不显示,可以使用下面的命令格式。

#mount -t ntfs -o iocharset=cp936 /dev/sdc1 /mnt/usbhd1

#mount -t vfat -o iocharset=cp936 /dev/sdc5 /mnt/usbhd2

linux系统下使用fdisk分区命令和mkfs文件系统创建命令可以将移动硬盘的分区制作成linux系统所特有的ext2、ext3格式。这样,在linux下使用就更方便了。使用下面的命令直接挂接即可。

#mount /dev/sdc1 /mnt/usbhd1

挂接U盘

和USB接口的移动硬盘一样对linux系统而言U盘也是当作SCSI设备对待的。使用方法和移动硬盘完全一样。插入U盘之前,应先用fdisk –l 或 more /proc/partitions查看系统的硬盘和硬盘分区情况。

[root at pldyrouter root]# fdisk -l

Disk /dev/sda: 73 dot 4 GB, 73407820800 bytes

255 heads, 63 sectors/track, 8924 cylinders

Units = cylinders of 16065 * 512 = 8225280 bytes

Device Boot Start End Blocks Id System

/dev/sda1 1 4 32098+ de Dell Utility

/dev/sda2 * 5 2554 20482875 7 HPFS/NTFS

/dev/sda3 2555 7904 42973875 83 Linux

/dev/sda4 7905 8924 8193150 f Win95 Ext'd (LBA)

/dev/sda5 7905 8924 8193118+ 82 Linux swap

插入U盘后,再用fdisk –l 或 more /proc/partitions查看系统的硬盘和硬盘分区情况。

[root at pldyrouter root]# fdisk -l

Disk /dev/sda: 73 dot 4 GB, 73407820800 bytes

255 heads, 63 sectors/track, 8924 cylinders

Units = cylinders of 16065 * 512 = 8225280 bytes

Device Boot Start End Blocks Id System

/dev/sda1 1 4 32098+ de Dell Utility

/dev/sda2 * 5 2554 20482875 7 HPFS/NTFS

/dev/sda3 2555 7904 42973875 83 Linux

/dev/sda4 7905 8924 8193150 f Win95 Ext'd (LBA)

/dev/sda5 7905 8924 8193118+ 82 Linux swap

Disk /dev/sdd: 131 MB, 131072000 bytes

9 heads, 32 sectors/track, 888 cylinders

Units = cylinders of 288 * 512 = 147456 bytes

Device Boot Start End Blocks Id System

/dev/sdd1 * 1 889 127983+ b Win95 FAT32

Partition 1 has different physical/logical endings:

phys=(1000, 8, 32) logical=(888, 7, 31)

系统多了一个SCSI硬盘/dev/sdd和一个磁盘分区/dev/sdd1,/dev/sdd1就是我们要挂接的U盘。

#mkdir -p /mnt/usb

注:建立一个目录用来作挂接点(mount point)

#mount -t vfat /dev/sdd1 /mnt/usb

注:现在可以通过/mnt/usb来访问U盘了, 若汉字文件名显示为乱码或不显示,可以使用下面的命令。

#mount -t vfat -o iocharset=cp936 /dev/sdd1 /mnt/usb

挂接Windows文件共享

Windows网络共享的核心是SMB/CIFS,在linux下要挂接(mount)windows的磁盘共享,就必须安装和使用samba软件包。 现在流行的linux发行版绝大多数已经包含了samba软件包,如果安装linux系统时未安装samba请首先安装samba。当然也可以到www.samba.org网站下载......新的版本是3.0.10版。

当windows系统共享设置好以后,就可以在linux客户端挂接(mount)了,具体操作如下:

# mkdir –p /mnt/samba

注:建立一个目录用来作挂接点(mount point)

# mount -t smbfs -o username=administrator,password=pldy123 //10.140.133.23/c$ /mnt/samba

注:administrator 和 pldy123 是ip地址为10.140.133.23 windows计算机的一个用户名和密码,c$是这台计算机的一个磁盘共享

如此就可以在linux系统上通过/mnt/samba来访问windows系统磁盘上的文件了。以上操作在redhat as server 3、redflag server 4.1、suse server 9以及windows NT 4.0、windows 2000、windows xp、windows 2003环境下测试通过。

挂接UNIX系统NFS文件共享

类似于windows的网络共享,UNIX(Linux)系统也有自己的网络共享,那就是NFS(网络文件系统),下面我们就以SUN Solaris2.8和REDHAT as server 3 为例简单介绍一下在linux下如何mount nfs网络共享。

在linux客户端挂接(mount)NFS磁盘共享之前,必须先配置好NFS服务端。

1、Solaris系统NFS服务端配置方法如下:

(1)修改 /etc/dfs/dfstab, 增加共享目录

share -F nfs -o rw /export/home/sunky

(2)启动nfs服务

# /etc/init.d/nfs.server start

(3)NFS服务启动以后,也可以使用下面的命令增加新的共享

# share /export/home/sunky1

# share /export/home/sunky2

注:/export/home/sunky和/export/home/sunky1是准备共享的目录

2、linux系统NFS服务端配置方法如下:

(1)修改 /etc/exports,增加共享目录

/export/home/sunky 10.140.133.23(rw)

/export/home/sunky1 *(rw)

/export/home/sunky2 linux-client(rw)

注:/export/home/目录下的sunky、sunky1、sunky2是准备共享的目录,10.140.133.23、*、linux- client是被允许挂接此共享linux客户机的IP地址或主机名。如果要使用主机名linux-client必须在服务端主机/etc/hosts文 件里增加linux-client主机ip定义。格式如下:

10.140.133.23 linux-client

(2)启动与停止NFS服务

/etc/rc.d/init.d/portmap start (在REDHAT中PORTMAP是默认启动的)

/etc/rc.d/init.d/nfs start 启动NFS服务

/etc/rc.d/init.d/nfs stop 停止NFS服务

注:若修改/etc/export文件增加新的共享,应先停止NFS服务,再启动NFS服务方能使新增加的共享起作用。使用命令exportfs -rv也可以达到同样的效果。

3、linux客户端挂接(mount)其他linux系统或UNIX系统的NFS共享

# mkdir –p /mnt/nfs

注:建立一个目录用来作挂接点(mount point)

#mount -t nfs -o rw 10.140.133.9:/export/home/sunky /mnt/nfs

注:这里我们假设10.140.133.9是NFS服务端的主机IP地址,当然这里也可以使用主机名,但必须在本机/etc/hosts文件里增加服务端ip定义。/export/home/sunky为服务端共享的目录。

如此就可以在linux客户端通过/mnt/nfs来访问其它linux系统或UNIX系统以NFS方式共享出来的文件了。以上操作在redhat as server 3、redflag server4.1、suse server 9以及Solaris 7、Solaris 8、Solaris 9 for x86&sparc环境下测试通过。

另简单用法:

简单用法:

fat32的分区

mount -o codepage=936,iocharset=cp936 /dev/hda7 /mnt/cdrom (mount -t vfat -o iocharset=cp936 /dev/hda7 /mnt/cdrom)

ntfs的分区

mount -o iocharset=cp936 /dev/hda7 /mnt/cdrom

iso文件

mount -o loop /abc.iso /mnt/cdrom

软盘

mount /dev/fd0 /mnt/floppy

USB闪存

mount /dev/sda1 /mnt/cdrom 说明: /mnt/cdrom 目录必须存在

所有/etc/fstab内容 mount -a

可以指定文件格式"-t 格式", 格式可以为vfat, ext2, ext3等.

镜像文件:

mount fileName mountPoint -o loop,fileName是镜像文件名(*.iso,*.img),其它的不用说了,跟上面一样。用例:如我有一个a.iso光盘镜像文件,mount a.iso a -o loop,这样进入目录a你就能浏览a.iso的内容了,*.img文件的用法一样。

显示中文方面,如果是fedora core 1 的话,用utf8更好

mount -o iocharset=uft8 /dev/hda1 /mnt/c

mount -o iocharset=uft8 /dev/sda1 /mnt/usb

mount -t smbfs //ip_addr/share/dir /mnt/smb/share -o iocharset=uft8,username=name, password=passwd

开机就mount上windows下的分区

自动将windows的d盘挂到/mnt/d上,用vi打开/etc/fstab,加入以下一行

/dev/hda5 /mnt/d vfat defaults,codepage=936,iocharset=cp936 0 0

注意,先得手工建立一个/mnt/d目录

mount局域网上其他windows机器共享出的目录(bjchenxu)

mount -t smbfs -o username=guest,password=guest //machine/path /mnt/cdrom

2010年12月17日(凌晨1:30)VPS由CentOS-5.5更换为:【debian5】成功部署升级nginx+php+mysql相关环境

2010年12月17日(凌晨1:30)VPS由CentOS-5.5更换为:【debian5】成功部署升级nginx+php+mysql相关环境

2010/12/17 09:44 | by 刘新修 ]

2010/12/17 09:44 | by 刘新修 ]

本人VPS已与2010年12月17日,成功部署升级nginx+php+mysql 最新版WEB环境,系统有CentOS更换为debian.

原VPS环境: CentOS-5.5 + Nginx-0.8.50 + mysql-5.1.48 + php-5.2.14

目前更换至:

debian-5 + Nginx-0.9.3 + mysql-5.1.53 + php-5.2.16

中间debian出错,初次无法使用apt-get install 安装GCC 相关,已解决特此记录下来。

==================================================================

此问题为debian apt源配置问题,打开:vi /etc/apt/sources.list

可以看到原来文件内源地址:

deb http://ftp.de.debian.org/debian lenny main contrib non-free

deb http://ftp.de.debian.org/debian-volatile lenny/volatile main contrib non-free

deb http://ftp.de.debian.org/debian-security lenny/updates main contrib non-free

在文档顶部添加apt源新地址,如下:

deb http://security.debian.org/ lenny/updates main contrib

deb-src http://security.debian.org/ lenny/updates main contrib

deb http://volatile.debian.org/debian-volatile lenny/volatile main contrib

deb-src http://volatile.debian.org/debian-volatile lenny/volatile main contrib

deb http://ftp.de.debian.org/debian lenny main contrib non-free

deb http://ftp.de.debian.org/debian-volatile lenny/volatile main contrib non-free

deb http://ftp.de.debian.org/debian-security lenny/updates main contrib non-free

==================================================================

使用更新命令: apt-get update 完成

==================================================================

【原创】 图形界面方式安装debian系统,图文教程。

【原创】 图形界面方式安装debian系统,图文教程。

2010/12/14 11:16 | by 刘新修 ]

2010/12/14 11:16 | by 刘新修 ]

debian 版本:debian-506-i386

配置:内存256MB (建议最小使用256MB) 硬盘8GB (如安装桌面环境,硬盘最小保证4.5GB)

选择以图形界面的方式安装debian:

Graphical install

使用方向键↑选择:Chinese(Simplified) - 中文(简体) 【点击Continue】

默认为:中国 【点击继续】

键盘布局默认为:美国英语 【点击继续】

填写你的主机名称:liuxinxiu.com 等。。。。 【点击继续】

分区方法:默认向导--使用整个磁盘 【点击继续】

请选择要分区的磁盘:默认选中当前磁盘 【点击继续】

分区方案建议使用:将所有文件放在同一个分区中(推荐新手使用)

此方案 /home /etc /usr /var /tmp 等系统下所有文件夹将处于同一磁盘空间下。

如有特殊需要选择 第2或者第3

【点击继续】

提醒你系统将写入你选择的磁盘空间:默认 【点击继续】

写入磁盘前再次提醒您:选择(是) 【点击继续】

设置系统超级管理用户 Root 的密码: 输入密码、再次重复输入密码 【点击继续】

设置系统普通用户全名称: 例(master's host) 【点击继续】

设置系统普通用户名称:master 【点击继续】

设置系统普通用户密码: 输入密码、再次重复输入密码 【点击继续】

是否扫描CD 或 DVD :选择(否) 【点击继续】

是否使用网络镜像:选择(否) 【点击继续】

是否参与软件包调查:选择(否) 【点击继续】

选择安装系统内置的一些环境:默认选择 ----桌面环境+标准系统 即可,如需要安装Webserver 选上Web 服务器 。如需要最小化安装的话----去掉-----桌面环境+标准系统---前的对勾!【点击继续】

询问是否将GRUB 启动引导器安装到主引导记录(MBR)上:选择(是) 【点击继续】

安装完成! 【点击继续】 重新引导系统 -------

-------重新引导系统 -------后进入登入界面------ 使用master 用户登入!!

输入用户master 的密码:******

登入成功,进入系统 !!!!!!

===========================================================

转载请标明出处:http://liuxinxiu.com/

【转载】php-configure错误解决

【转载】php-configure错误解决

2010/12/12 15:48 | by 刘新修 ]

2010/12/12 15:48 | by 刘新修 ]

configure: error: libjpeg.(a|so) not found

configure: error: libjpeg.(a|so) not found

ln -sf libjpeg.so.62.0.0 libjpeg.so

configure: error: libpng.(a|so) not found.

yum install libpng-devel

32位和64位的都装了。你可以强制删除两个包,再重装64位的包。

rpm --allmatches --nodeps

可能在config结束后会提示:

configure: error: libjpeg.(a|so) not found

configure: error: libjpng.(a|so) not found

错误,那么请在configure前执行如下的命令:

cp -frp /usr/lib64/libjpeg.* /usr/lib/

cp -frp /usr/lib64/libpng* /usr/lib/

因为php默认就在/usr/lib/下找相关库文件,而x64机器上是在:/usr/lib64

解决这个问题,首先确定你安装的 jpeg的x86_64的的安装位置

shell> updatedb

shell> locate libjpeg.so

看到已经安装位置

然后明白php参数的含义

根据php的配置参数

--with-jpeg-dir=/usr --with-libdir=lib64

--with-jpeg-dir=/usr :是确定jpeg的安装位置

--with-libdir=lib64 : 这个是一个全局参数,代表配置器寻找所有安装路径下的lib64目录,而不是默认安装路径下的lib目录

CentOS 5 常见的configure error的解决方法2009-10-20 10:23仅限于CentOS 5

configure: error: No curses/termcap library found

网上有的说法是:

--with-named-curses-libs=/usr/lib/libncursesw.so.5

其实是不对的,虽然能解决configure的错误,但是make的时候会提示错误,正确的做法应该是

yum -y install ncurses-devel

debian: apt-get install libncurses5-dev

configure: error: xml2-config not found

yum -y install libxml2-devel

debian:apt-get install libxml2-dev

configure: error: Cannot find OpenSSL's

yum -y install openssl-devel

configure: error: libjpeg.(a|so) not found

yum -y install gd

yum -y install gd-devel

debian:apt-get install libjpeg-dev

configure: error: libpng.(a|so) not found.

apt-get install libpng12-dev

configure: error: cannot find output from lex; giving up

yum -y install flex

configure: error: mod_deflate has been requested but can not be built due to prerequisite failures

yum -y install zlib-devel openssl-devel

debian:apt-get install zlib1g-dev

configure: error: libXpm.(a|so) not found.

apt-get install libxpm-dev

on

apt-get install libfreetype6-dev

configure: error: ...No recognized SSL/TLS toolkit detected

apt-get install libssl-dev

在x64的机器上编译PHP+GD的时候需要注意一下

Written by bixuan on 2007年04月12号 – 11:04

php编译常见错误大全Posted in linux相关 | 七月 22nd, 2009

1) Configure: error: xml2-config not found. Please check your libxml2 installation.

Solutions :

yum install libxml2 libxml2-devel (For Redhat & Fedora)

# aptitude install libxml2-dev (For ubuntu)

2) Checking for pkg-config… /usr/bin/pkg-config

configure: error: Cannot find OpenSSL’s

Solutions :

yum install openssl openssl-devel

3) Configure: error: Please reinstall the BZip2 distribution

Solutions :

yum install bzip2 bzip2-devel

4) Configure: error: Please reinstall the libcurl distribution -

easy.h should be in /include/curl/

Solutions :

yum install curl curl-devel (For Redhat & Fedora)

# install libcurl4-gnutls-dev (For Ubuntu)

5) Configure: error: libjpeg.(also) not found.

Solutions :

yum -y install gd

yum -y install gd-devel

yum install libjpeg libjpeg-devel

6) Configure: error: libpng.(also) not found.

Solutions :

yum install libpng libpng-devel

apt-get install libpng12-dev

7) Configure: error: freetype.h not found.

Solutions :

yum install freetype-devel

Configure: error: Unable to locate gmp.h

Solutions :

yum install gmp-devel

9) Configure: error: Cannot find MySQL header files under /usr.

Note that the MySQL client library is not bundled anymore!

Solutions :

yum install mysql-devel (For Redhat & Fedora)

# apt-get install libmysql++-dev (For Ubuntu)

10) Configure: error: Please reinstall the ncurses distribution

Solutions :

yum install ncurses ncurses-devel

11) Checking for unixODBC support… configure: error: ODBC header file ‘/usr/include/sqlext.h’ not found!

Solutions :

yum install unixODBC-devel

12) Configure: error: Cannot find pspell

Solutions :

yum install pspell-devel

13) configure: error: mcrypt.h not found. Please reinstall libmcrypt.

Solutions :

yum install libmcrypt libmcrypt-devel (For Redhat & Fedora)

# apt-get install libmcrypt-dev

14) Configure: error: snmp.h not found. Check your SNMP installation.

Solutions :

yum install net-snmp net-snmp-devel

15)开启LDAP服务还需要

yum -y install openldap-devel openldap-servers openldap-clients

16)configure: error: No curses/termcap library found

网上有的说法是:

–with-named-curses-libs=/usr/lib/libncursesw.so.5

其实是不对的,虽然能解决configure的错误,但是make的时候会提示错误,正确的做法应该是

yum -y install ncurses-devel (for redhat)

apt-get install libncurses5-dev(for debian)

17)configure: error: cannot find output from lex; giving up

yum -y install flex

18)configure: error: mod_deflate has been requested but can not be built due to prerequisite failures

yum -y install zlib-devel openssl-devel

debian:apt-get install zlib1g-dev

19)configure: error: libXpm.(a|so) not found.

apt-get install libxpm-dev